【緊急警告】CPU-ZとHWMonitorにウイルス!公式サイトハッキングの手口と確認方法

【この記事にはPRを含む場合があります】

PCの温度やスペックを確認するために「CPU-Z」や「HWMonitor」を公式サイトからダウンロードしたけれど、本当に安全なのか不安に感じていませんか。

実は先日、世界中のPCユーザーが利用する定番ソフトの公式サイトが乗っ取られ、ウイルスが混入したファイルが配信されるという衝撃的な事件が発生しました。日常的にPCのメンテナンスを行っている自作PCユーザーやライトゲーマー、さらには企業のIT管理者にとって、決して対岸の火事ではありません。

この記事を読むことで、ご自身のPCが安全かどうかを即座に確認し、万が一のハッキング被害を防ぐための具体的なアクションを起こすことができます。被害を最小限に食い止めるために、まずはご自身のPCの状態をすぐにチェックしてみましょう。

CPU-Z・HWMonitorの基本機能と人気の理由

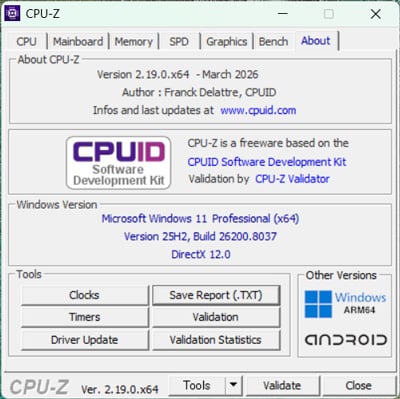

(出典:CPUID)

CPU-ZはPCの詳細なスペックを確認するツール、HWMonitorはパーツの温度や電圧などを監視するツールです。どちらも世界中で数千万人のユーザーに信頼されてきた定番のフリーソフトです。

フランスのソフトウェア企業である「CPUID」社が開発・提供しているこれらのツールは、20年以上にわたって自作PCユーザーやゲーマー、IT管理の現場で愛用されてきました。PCの動作が重い時や、新しいゲームを快適にプレイするためにハードウェアの状態を把握したい場面で、非常に役立ちます。

以下に、それぞれのツールの主な使い方や特徴を整理しました。

| ツール名 | 主な機能・使い方 | ターゲットユーザー |

|---|---|---|

| CPU-Z | プロセッサ名、コア数、マザーボードの型番、メモリの規格など、PCを構成するハードウェアの詳細情報を瞬時に表示。 | PC初心者、自作PCユーザー、企業のIT管理者・情シス |

| HWMonitor | CPUやGPUの温度、消費電力、電圧、ファンの回転数などをリアルタイムで監視・記録。PCの熱対策に活用。 | ライトゲーマー、オーバークロッカー |

こうしたツールの多くは日本語環境のPCでも問題なく動作し、専門的な知識がなくても直感的に扱える手軽さから、PCを新調した際に最初にインストールするソフトとして定着しています。しかし、その「誰もが疑わずにダウンロードする」という圧倒的な信頼性が、今回の攻撃者にとって格好の標的となってしまいました。

この動画では、CPUID社が提供するツールの影響力と、公式サイトがハッキングされたという事実がどれほど衝撃的であったかが分かりやすく解説されています。

動画の重要なポイント・要約

- CPU-ZやHWMonitorは自作PCユーザーの必需品であり、圧倒的な信頼を得ているツールである。

- 2026年4月9日から10日にかけて、CPUIDの公式サイトが侵害され、正規のダウンロードリンクが悪意あるウイルスファイルに差し替えられた。

- ユーザーが「公式だから安心」と思い込んでいる心理の隙を突いた、非常に悪質なサプライチェーン攻撃である。

自分のPCは大丈夫?感染の確認方法とすぐやるべき対処

2026年4月上旬に公式サイトからCPU-ZまたはHWMonitorをダウンロード・アップデートした方は、PC内の特定ファイルの有無とセキュリティスキャンを直ちに実行してください。

被害に遭っている可能性があるのは、2026年4月9日から10日にかけての約6時間の間に、公式サイト(cpuid.com)を経由してソフトをダウンロードしたユーザーです。もし該当する時期に操作を行った記憶がある場合は、以下の手順でPCの状態を確認してください。

ウイルス感染の確認手順リスト

- ダウンロードしたファイル名の確認(HWMonitorの場合)

公式サイトからHWMonitorをダウンロードしたはずなのに、手元にあるファイル名が「HWinfo_monitor_setup.exe」といった不自然な名前になっていないか確認します。

※「HWiNFO」は全く別の開発者が提供する無関係のクリーンなソフトであり、攻撃者がわざと似た名前を騙ってユーザーを混乱させています。 - ZIPファイル内の不審なDLLの確認(CPU-Z・HWMonitor共通)

CPU-Z(バージョン2.19等)やHWMonitorのZIPファイル(ポータブル版)をダウンロードした場合、解凍したフォルダ内に「cryptbase.dll」というファイルが存在しないか確認します。CPU-Zの実行ファイル(EXE)自体は正規で署名も正しい本物ですが、この偽のDLLファイルが同じフォルダにあるだけでウイルスが起動してしまいます(DLLハイジャック)。 - インストーラー起動時の言語確認

ファイルを実行した際、フランスの企業のソフトであるにもかかわらず「ロシア語」のセットアップ画面が表示された場合は、偽のマルウェアファイルです。 - フルウイルススキャンの実行

Windows Defenderなどのセキュリティソフトを使用し、システム全体のフルスキャンを直ちに実行します。

感染が疑われる場合の緊急対処法

もし上記の確認で不審な点が見つかった場合、あなたのPCは「トロイの木馬」に感染し、すでにブラウザに保存されたパスワードやセッショントークンが抜き取られている危険性があります。

- パスワードの即時変更

感染したPCとは別の安全な端末(スマートフォンなど)から、Googleアカウント、SNS、クレジットカード情報、暗号資産ウォレットなどの主要なパスワードを全て変更します。 - 多要素認証の有効化

アカウントの乗っ取りを防ぐため、ログイン時の多要素認証(二段階認証)を確実に設定します。 - システムのクリーンインストール

今回のマルウェアは非常に巧妙で、単純なウイルススキャンだけでは完全に除去しきれない可能性があります。安全を確実にするため、必要なデータを外部ドライブにバックアップした上で、Windows OSを初期化(クリーンインストール)してください。

この動画では、ユーザー目線での具体的な被害の様子や、今すぐPCをチェックすべき理由について、警告を交えて解説しています。

動画の重要なポイント・要約

- 公式サイトからダウンロードしたにもかかわらず、突然ロシア語の画面が表示されるという異常事態が発生した。

- 攻撃者は有名ソフトに似せたファイル名を使用し、巧妙にユーザーを騙そうとしている。

- 該当期間にダウンロードしたユーザーは、直ちにフルスキャンを実行し、「cryptbase.dll」などの怪しいファイルが紛れ込んでいないか確認する必要がある。

なぜ公式サイトからウイルスが?サプライチェーン攻撃の恐るべき手口

ハッカーはCPUID社のインフラの隙を突き、正規のダウンロードリンクを悪意あるファイルへすり替える「サプライチェーン攻撃」という手法を用いました。

攻撃者はCPUID社のメインサイトのファイルを直接改ざんしたわけではありません。サイトを構成する「サイドAPI」と呼ばれる補助的な機能を侵害し、ダウンロードボタンを押した際のリンク先を、攻撃者が用意した別のクラウドストレージ(Cloudflare R2)へとこっそり書き換えました。玄関の表札はそのままに、家の中の案内先だけを悪の組織のアジトへ繋ぎ変えるような手口です。

これにより、ユーザーは正規の公式サイトを訪問して正常な手順を踏んだにもかかわらず、全く別のトロイの木馬を受け取ることになりました。

検出を逃れる「DLLハイジャック」の脅威

このマルウェアの恐ろしい点は、PCに侵入した後の隠蔽工作です。VX Undergroundなどのセキュリティ研究グループの分析により、このウイルスはディスクに痕跡をほとんど残さず、主にメモリ上で動作することが判明しています。

攻撃には「DLLサイドローディング(DLLハイジャック)」と呼ばれる手法が使われました。Windowsには、アプリケーションを実行する際、システムフォルダよりも先にアプリと同じフォルダにあるファイルを優先して読み込む仕様があります。攻撃者はこの仕組みを悪用し、Windowsの正規コンポーネントと同名の偽ファイル「cryptbase.dll」を配置しました。

その結果、正規のアプリを動かしているつもりが、裏で偽のDLLが読み込まれ、外部のC2(コマンド&コントロール)サーバーと通信を行い、さらなる悪意あるプログラムを引き込んでしまいます。最終的な目的は、Google Chromeなどに保存されているログイン情報やパスワードをシステム権限で強引に複合し、奪い取ることです。

この動画では、今回のマルウェアがどのようにPCへ侵入し、セキュリティの網を潜り抜けて情報を盗み出すのか、その高度な技術的背景が詳しく解説されています。

動画の重要なポイント・要約

- 攻撃は多段階構成で行われ、メモリ上で動作するため従来のアンチウイルスソフトでは検知が難しい設計になっている。

- 「DLLハイジャック」という手法を用い、Windowsの正規ファイル(cryptbase.dll)に偽装してセキュリティの監視網を突破する。

- ターゲットはブラウザに保存された認証情報であり、被害に遭った場合は情報が漏洩した前提でパスワードの変更などの対策に動くべきである。

今後フリーソフトを安全にダウンロードするにはどうすればいい?

公式サイトからのダウンロードであっても100%安全とは限らないため、ファイル名や署名の確認、実行前のスキャンを習慣化することが最大の防御です。

これまで「公式サイトからダウンロードすれば絶対に安全」というのがITの常識でした。しかし、今回の事件はその前提を根底から覆しました。大企業が提供するソフトウェアは強固なセキュリティで守られていますが、広く普及している個人の開発者や中規模企業が提供するフリーツールは、インフラのセキュリティに隙が生まれやすく、攻撃者からすれば非常に効率の良いターゲットです。

実際に、この事件を起こしたとみられる同一のハッカーグループは、2026年3月に「FileZilla」、2月には「7-Zip」といった別の超有名フリーソフトを狙った同様のサプライチェーン攻撃を行っています。ユーザーが管理者権限でインストールするシステムツールは、侵入できればPC全体を容易にコントロールできてしまうため、常に狙われています。

安全性を高めるための自衛策

- ファイル名の不自然さに気づく

ダウンロードしたファイル名が、目的のソフト名と明らかに異なる場合は絶対に実行しない。 - インストール画面の言語や挙動を確認する

英語や日本語のソフトのはずが、突然見知らぬ言語(ロシア語など)のセットアップ画面が出た場合は即座にキャンセルする。 - セキュリティソフトの警告を無視しない

Windows Defenderなどがダウンロード時や実行時に警告を出した場合、「誤検知だろう」と自己判断して無理に実行しない。

PCの安全を取り戻すための具体的なアクション

今回の一連の事件は、私たちが日常的に利用する便利なツールの裏に潜むリスクを浮き彫りにしました。ご自身のPCと大切な個人情報を守るために、以下の要点を確認し、行動に移してください。

- 直近のダウンロード履歴の確認

4月上旬にCPUIDの公式サイトを利用したか思い出し、該当する場合は即座にPCのフルスキャンを行う。 - 不審なファイルのチェック

インストールフォルダに「cryptbase.dll」や「HWinfo_monitor_setup.exe」といった不自然なファイルがないか目視で確認する。 - 疑わしい場合は全パスワードの変更

少しでも感染の疑いがある場合は、別端末から重要アカウントのパスワードを変更し、多要素認証を設定する。 - 今後のダウンロードはより慎重に

公式サイトであっても盲信せず、ダウンロードしたファイルは実行前に必ず違和感がないか確認する。

PCの温度やスペックを管理することは大切ですが、それ以上に重要なのはシステム全体のセキュリティとあなたの個人情報です。少しでも不安を感じたら、今すぐご自身のPCの安全確認を実行してください。

みんなのらくらくマガジン 編集長 / 悟知(Satoshi)

SEOとAIの専門家。ガジェット/ゲーム/都市伝説好き。元バンドマン(作詞作曲)。SEO会社やEC運用の経験を活かし、「らくらく」をテーマに執筆。社内AI運用管理も担当。